网上流传的获取联通光猫超管密码的方法已经失效,找到一种新的获取光猫超级管理(CUAdmin)密码就显得尤为重要。

已知方法

1.访问http://192.168.1.1/backupsettings.conf或http://192.168.1.1/dumpmdmd.cmd读取配置备份文件。已失效。

2.查看http://192.168.1.1/user.cgi源码,在login_supcfg处找到。已失效。

3.telnet查看。已失效。

4.拆机ttl(虽然可能没失效,但容易照成实质性损坏,一般不考虑)

利用光猫漏洞修改光猫密码

众所周知,光猫这东西安全性不会太强,其或多或少都会存在一些软件或硬件方面的漏洞,利用这些漏洞就可以获取到管理密码。

1.利用光猫背面信息登录光猫。

2.访问用户管理修改密码,依次填写原密码,新密码。新密码随意,可以与原密码一样,此处新密码作为稍后的超级管理密码使用,先不提交。

3.打开Burp,配置代理。

4.提交密码修改。

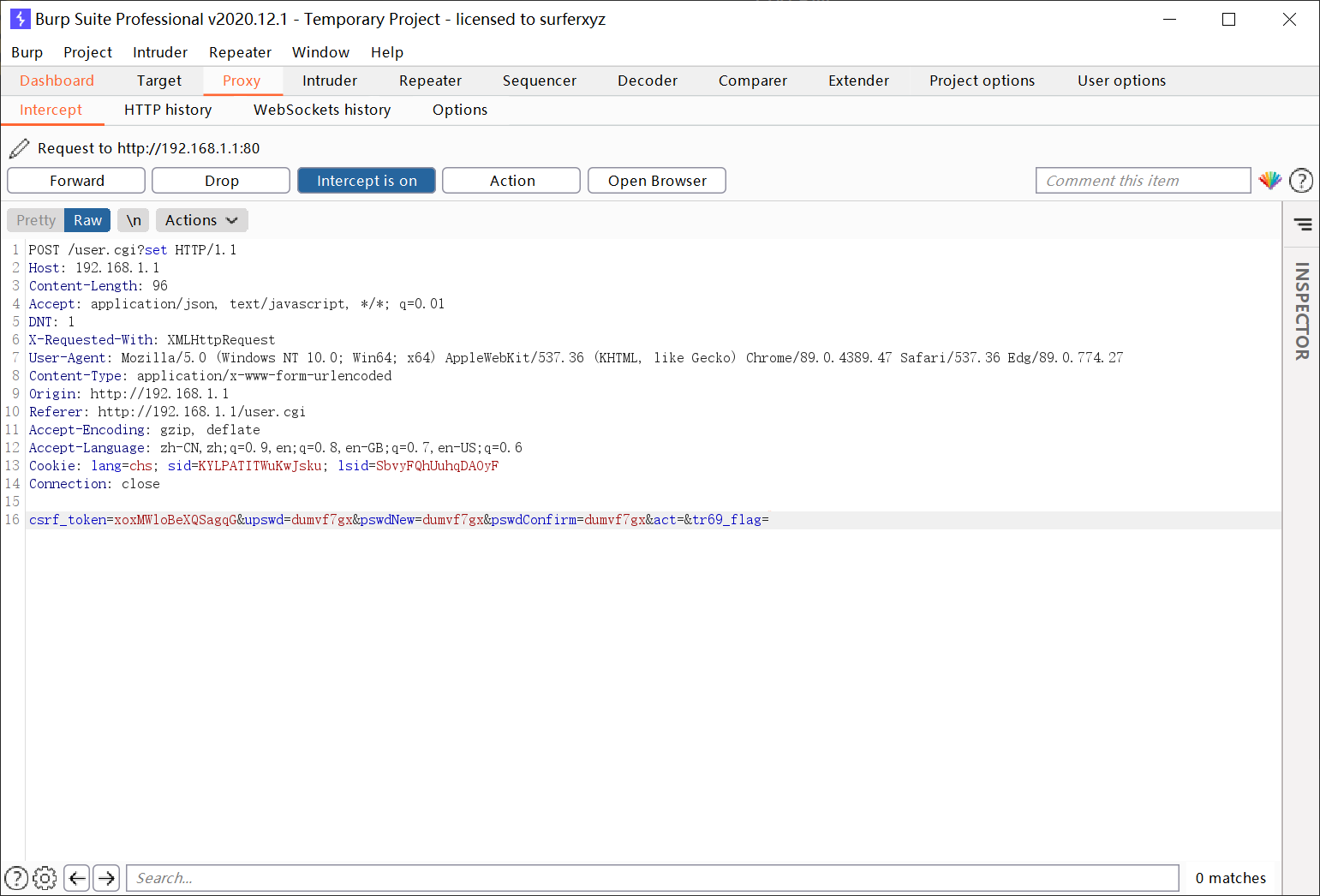

5.在Burp中,放行请求,直到找到访问/user.cgi?set的请求,如图

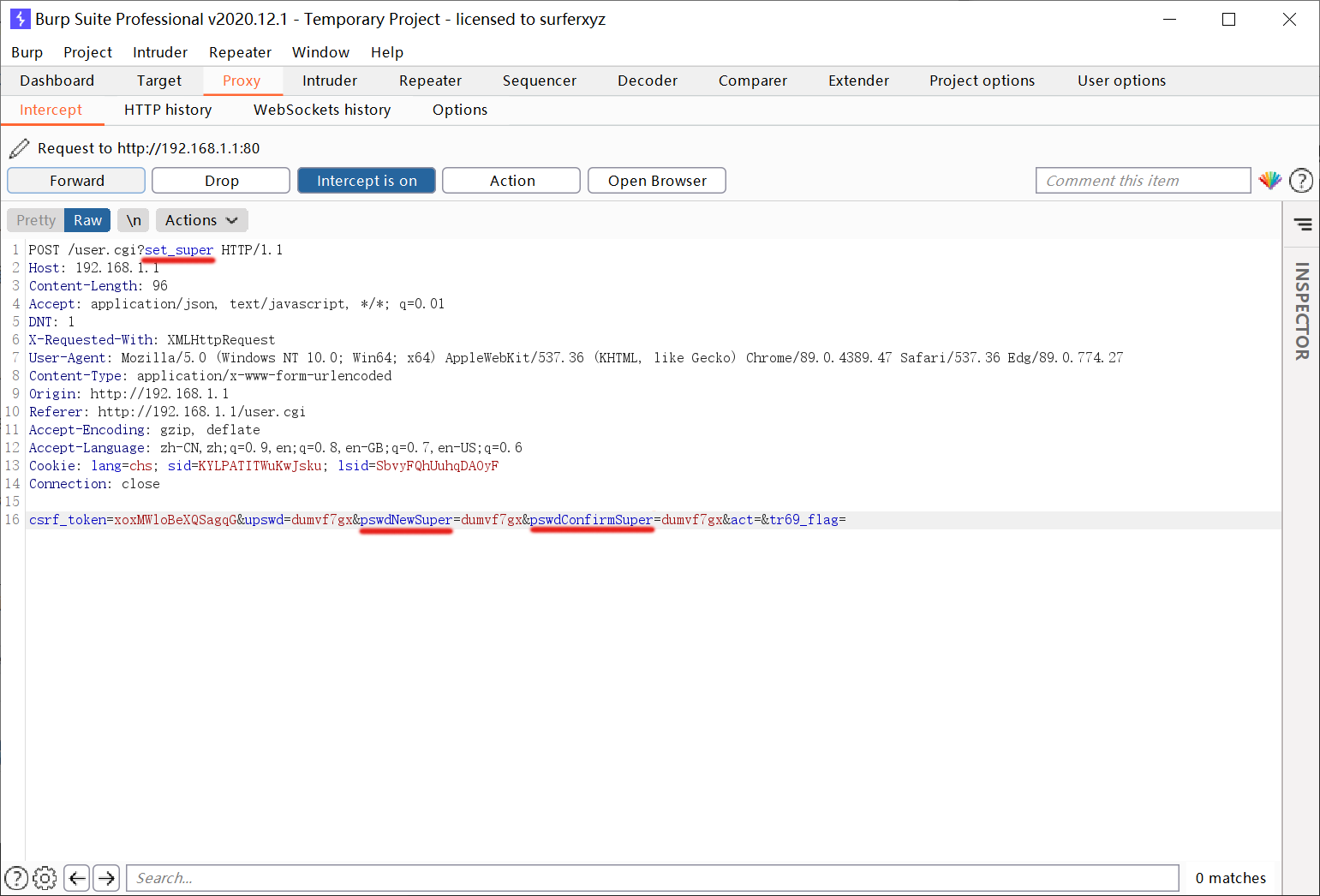

6.修改请求地址中的set为set_super。将POST参数中pswdNew替换成pswdNewSuper、pswdConfirm替换成pswdConfirmSuper。修改完这三处地方后,Forward请求。

7.不出意外,会返回设置成功的提示。

8.退出登录,切换到管理用户,输入刚才修改的新密码,再次登录即可。

文章有(19)条网友点评

加密了啊啊啊啊啊啊

encrypted=1&ct=QVWInp358_YdQBOtQd0cEEyI1l1rGHUJYDYB3vmwhqpo0aNKGynZwoTnB70r2IEezIyAMkfl9nQUfITXOpgYSKP8bJMjZBiP4uckdr2wZdIdejPUJS4rG6hCEE3VMJMO&ck=Vi4jLk7eVLO0AkUKtDv6eto7B7tD4vb-zzYuoGxfiiXMW3ywhDU7rrTEjuSFU8NHAk_fyUK4hJyS1lUPHeJV03ukZz74spKPM2BgdL0oq-qzFWx3AqD19R30vP1B9HVJMir4W5dNgmRBW9lA6xn7snUDz1TIRzbLB1HVpEyto0s.